|

Wie man ein soziales Netzwerk hackt!

Eine soziale Plattform hacken

Hast du dich jemals gefragt, wie man ein Facebook-Profil hackt? Entdecke die Geheimnisse deines Partners oder deiner Freunde, indem du Zugriff auf deren Facebook-Konto erhältst.

Du lernst, Techniken wie Xploits, Social Engineering und sogar Keylogger einzusetzen, um ein Facebook-Profil zu hacken.

Mit unseren für dich verfügbaren Hacking-Tools kannst du das Konto einer besonderen Person oder einfach eines Freundes hacken, um Spaß zu haben.

Mit der Übung entwickelst du die Fähigkeit, versteckte Gespräche, private Fotos und nicht für alle sichtbare Beiträge zu entdecken.

Mehr erfahrenWerde ein Meisterhacker von Instagram, dem sozialen Netzwerk für Fotos, und entdecke die gut gehüteten Geheimnisse deiner Freundinnen, deines Partners oder deiner Kollegen.

Nutze unsere cleveren Scams und hochmodernen Xploits, um Instagram-Konten in wenigen Schritten zu hacken.

Durchsuche private Fotos, lies private Direktnachrichten und sogar die Liste der besten Freunde! Du musst kein IT-Experte sein, um Zugriff auf das Konto deines Ziels zu erhalten.

Finde jetzt heraus, wie man ein Instagram-Profil in wenigen Minuten hackt.

Mehr erfahrenStell dir vor, du könntest ein TikTok-Konto hacken und alle Geheimnisse von gelöschten Videos und Direktnachrichten aufdecken.

Auf dieser Seite zeigen wir dir genau, wie das geht. Durch Methoden wie Keylogger und Phishing erreichst du dein Ziel, Zugang zu einem Konto zu erhalten und die verborgensten Ecken deines Ziels zu erkunden.

Von Influencer-Geheimnissen bis hin zu unveröffentlichten Videos – mit etwas Geschick und Übung liegt alles in deiner Hand!

Beginne jetzt, unsere Hacking-Plattformen zu nutzen.

Mehr erfahrenMöchtest du wissen, wie man private Messenger-Konversationen liest?

Du kannst Techniken wie Xploits und Scams nutzen, um zu versuchen, ein Messenger-Konto zu hacken und alle versteckten Nachrichten zu lesen. Welche Geheimnisse verbergen deine Freunde oder dein Partner?

Die Herausforderung liegt in deiner Hand! Wir haben die innovativsten Hacking-Strategien, um dir beizubringen, wie man dies unauffällig und ohne Vorkenntnisse macht.

Beginne zu üben, indem du unsere Schritt-für-Schritt-Anleitung folgst. Mit nur wenigen Informationen über das Ziel kannst du deine Ziele erreichen.

Mehr erfahrenHast du jemals den Wunsch gehabt, private Nachrichten eines Freundes zu lesen oder herauszufinden, mit wem dein Partner sonst noch spricht? Jetzt hast du die Chance dazu.

Entdecke wie man ein WhatsApp hackt schnell und einfach mit verschiedenen Methoden und Techniken – ganz ohne IT-Kenntnisse.

Unsere Hacking-Plattformen helfen dir, Techniken wie Social Engineering oder Keylogger anzuwenden, um mit Übung und Geduld ein WhatsApp-Konto zu hacken und die Geheimnisse anderer aufzudecken.

Beginne jetzt mit deinem Hack und staune über die Chats, die du lesen wirst!

Mehr erfahrenEgal aus welchem Grund du in ein Gmail-Konto eindringen möchtest – wir verstehen, dass das Lesen privater Gespräche dringend und wichtig erscheinen kann.

In unserem Tutorial wie man ein Gmail-Konto hackt, verwenden wir Hacking-Techniken wie Scams und Brute-Force-Angriffe, um das Passwort zu knacken und in wenigen Schritten Zugang zu den privaten Inhalten dieses Kontos zu erhalten.

Du kannst geheime E-Mails lesen, gespeicherte Notizen einsehen und sogar nie gesendete Entwürfe überprüfen.

Beginne jetzt und erhalte Zugriff auf das E-Mail-Konto deines Ziels.

Mehr erfahrenHast du jemals daran gedacht, auf das YouTube-Konto einer anderen Person zuzugreifen, um ihre privaten Abonnements oder versteckten Wiedergabelisten zu sehen?

Mit unserem Leitfaden wie man YouTube hackt im Jahr 2026 kannst du dies mit Techniken wie Social Engineering, Phishing und mehr erreichen.

Stell dir vor, du hättest die Macht, die Videos, die jemand mag, zu ändern oder seinen Wiedergabeverlauf zu entdecken.

Hacke YouTube-Kanäle in wenigen Schritten und übe mit unserem Tutorial und den Hacking-Plattformen, die von den berühmtesten YouTube-Hackern genutzt werden.

Mehr erfahrenSnapchat zu hacken war noch nie so einfach! Werde ein Experte im Entsperren von Snaps, Stories und direkten Nachrichten.

Von Social-Engineering-Hacks bis hin zu spezifischen und ausgefeilten Xploits dieser Plattform – du hast alle Werkzeuge, um auf jedes Konto zuzugreifen und die geheimsten Snaps zu sehen, bevor sie verschwinden.

Hast du die Konzentration, die nötig ist, um erfolgreich ein Snapchat-Konto zu hacken? Es ist keine leichte Aufgabe, aber wenn du Ergebnisse erzielen möchtest, bist du hier genau richtig. Probiere es jetzt aus, ohne dass dein Ziel es merkt.

Mehr erfahrenOnlyFans ist bekannt für exklusive Inhalte, aber was wäre, wenn du ein OnlyFans-Konto hacken und auf all diese Inhalte kostenlos zugreifen könntest?

Beginne mit unserer von professionellen Hackern entwickelten App, um gezielte Angriffe und fortschrittliche Hacking-Techniken einzusetzen, um die Privatsphären-Barriere zu durchbrechen.

Entdecke versteckte Fotos und Videos deines Ziels mit unseren modernsten Tools und einer Schritt-für-Schritt-Anleitung.

Wagst du es, es auszuprobieren und die Premium-Inhalte deines Ziels völlig kostenlos anzusehen?

Mehr erfahrenBist du bereit zu erfahren, wie man Kwai hackt, eines der beliebtesten sozialen Netzwerke für kurze Videos?

Entdecke, welche Videos deine Freunde, Familie oder sogar berühmte Persönlichkeiten in ihren privaten Profilen speichern.

Wir helfen dir, Programme wie Keylogger zu verwenden – Spionageprogramme, die alles aufzeichnen, was das Ziel eingibt –, sowie Phishing, Xploits und den Aufbau von Social-Engineering-Fähigkeiten.

Wir zeigen dir, wie du Kwai einfach hacken kannst, mit kostenlosen Methoden, die derzeit funktionieren.

Mehr erfahrenTelegram ist bekannt für Sicherheit und Privatsphäre, aber was wäre, wenn du ein Telegram-Konto hacken und auf alle privaten Inhalte zugreifen könntest?

In diesem Leitfaden lernst du, Hacking-Tools zu verwenden, um auf die geheimen Chats und Dateien jedes Kontos zuzugreifen.

Übe und teste deine Fähigkeiten mit intelligenten Scams und Brute-Force-Techniken, die du bei uns lernen wirst. Vorkenntnisse sind nicht erforderlich!

Wirst du in der Lage sein, die versteckten Geheimnisse deiner Kontakte zu entdecken?

Mehr erfahrenViele Seiten versprechen dir, ein X-Konto zu hacken, aber nur bei uns kannst du echte Ergebnisse erzielen.

In diesem Tutorial lernst du, wie du X hacken kannst, indem du gezielte Angriffe wie Keylogger und Phishing-Techniken einsetzt, um Zugang zu erhalten und private Tweets, Direktnachrichten und mehr anzusehen.

Entdecke, was deine Freunde, Familie oder sogar deine Idole verbergen. Werde ein Meister im Hacken des sozialen Netzwerks X und zeige, wer in diesem Netzwerk das Sagen hat.

Mehr erfahrenInteressierst du dich dafür, ein Skype-Konto zu hacken und geheime Gespräche zu entdecken? Wir bieten dir eine Plattform, mit der du Skype hacken kannst, um auf Chats, Videotelefonate und geteilte Dateien zuzugreifen.

Nutz deinen Verstand und verschiedene virtuelle Hacking-Techniken, um ein Konto zu knacken und herauszufinden, was andere vor dir verbergen wollen.

Hast du das Zeug dazu, die verborgenen Geheimnisse deiner Freunde oder Kollegen aufzudecken? Es ist dein Moment, zu zeigen, was du mit unserem Hacking-Leitfaden erreichen kannst.

Mehr erfahrenHotmail und Outlook gehören zu den am häufigsten genutzten E-Mail-Diensten, die du möglicherweise knacken möchtest.

Wir stellen dir die fortschrittlichsten Techniken und Methoden zur Verfügung, um ein Hotmail-Konto zu hacken – und das in wenigen Schritten.

Mit Tools wie Brute-Force-Angriffen, Exploits und Phishing kannst du versuchen, auf ein Outlook- oder Hotmail-Konto zuzugreifen, um E-Mails zu lesen, wichtige Gespräche zu infiltrieren und herauszufinden, was andere zu verbergen versuchen.

Folge jetzt unserer Schritt-für-Schritt-Anleitung und hacke ein Outlook-Konto, um herauszufinden, ob dein Partner treu ist oder mit wem dein Freund spricht.

Mehr erfahrenMöchtest du ein Tinder-Konto hacken und herausfinden, mit wem diese besondere Person chattet?

Lerne, wie du dich unbemerkt in ein Tinder-Konto einhacken kannst, indem du Techniken wie Phishing und Social Engineering einsetzt.

Werde ein Profi im Hacking und entdecke, mit wem deine Zielperson Kontakt sucht. Stelle dir vor, Gespräche, Matches und bevorzugte Profile zu entdecken.

Wir bieten dir eine Schritt-für-Schritt-Anleitung und die Tools, die von erfahrenen Hackern verwendet werden, um dein Ziel zu erreichen.

Mehr erfahrenWusstest du, dass wir Web-Hacking-Apps haben, um das Hacken einer E-Mail ganz einfach zu machen?

Wenn du ein beliebiges E-Mail-Konto hacken möchtest, bist du hier genau richtig. Wir bieten Tools wie Phishing, Brute-Force-Angriffe und vieles mehr, um Passwörter zu knacken und die vertraulichsten E-Mails zu lesen.

Erhalte die Zugangsdaten deines Ziels, ohne dass sie es merken. Mit etwas Übung kannst du in wenigen Schritten deine Fähigkeiten als Hacker testen.

Fang jetzt an, unsere Anleitung zu lesen, und erreiche Ergebnisse in wenigen Minuten.

Mehr erfahrenLinkedIn ist das soziale Netzwerk für Fachleute und enthält viele private Informationen, die nicht öffentlich zugänglich sind. Was wäre, wenn du LinkedIn hacken könntest?

In dieser Anleitung untersuchen wir verschiedene Techniken und gängige Methoden, die es uns ermöglichen, ein LinkedIn-Konto zu hacken. Von der Protokollierung aller Tastenanschläge des Opfers bis hin zu Exploits und Phishing.

So kannst du auf Profile, Nachrichten und versteckte Kontakte zugreifen. Entdecke sogar die geheimen Netzwerke deiner Konkurrenz!

Teste dein Können und beginne jetzt mit dem Hacken von LinkedIn-Konten.

Mehr erfahrenMöchtest du wissen, was sich im Handy einer Person befindet? Dies ist der ultimative Hack: ein Handy vollständig hacken! Von Textnachrichten bis hin zu Apps, Fotos und vielem mehr.

Du kannst auf alle Inhalte des Handys zugreifen, um beispielsweise herauszufinden, ob dein Partner dir treu ist, oder um sicherzustellen, dass du jederzeit weißt, wo dein Kind ist.

Lerne, ein Handy zu orten, schnell und einfach, und erkunde alle Inhalte, sei es, weil dein Handy verloren gegangen ist oder aus einem anderen Grund.

Verschwende keine Zeit auf anderen Seiten, die dasselbe ohne Ergebnisse versprechen. Unsere Anleitung ist einzigartig und die beste, die im Internet verfügbar ist.

Mehr erfahrenTauche ein in die Welt der Netzwerke, lerne wie man ein Wi-Fi hackt und verwandle deinen Computer in ein mächtiges Hacking-Tool.

Mit Techniken wie Brute-Force-Angriffen und spezifischen Exploits lernst du, wie man das Wi-Fi-Netzwerk eines Nachbarn hackt oder jedes andere, das du möchtest.

Entdecke, wie einfach oder schwierig es ist, ein drahtloses Netzwerk zu hacken, und lass dich überraschen, was du auf der anderen Seite findest.

Oft ist unsere Internetverbindung langsam oder hat Probleme, und dies könnte eine praktische Lösung sein, um Abhilfe zu schaffen.

Mehr erfahrenEntdecke, was sich hinter den privaten Pinnwänden deiner Freunde auf Pinterest verbirgt.

Wir stellen dir die von professionellen Hackern verwendeten Anwendungen zur Verfügung, um Pinterest-Konten zu hacken und Zugriff auf ihre geheimen Pinnwände zu erhalten.

Folge unseren Tipps, wage es, Pinterest zu hacken, und entdecke private Pins und personalisierte Pinnwände deiner Zielperson.

Mit ein wenig Übung wird es ganz einfach, mehr zu erkunden, als das, was auf den ersten Blick auf Pinterest sichtbar ist.

Mehr erfahrenBesuche unseren Blog, wo du detaillierte Anleitungen, Hacking-Tipps und fortgeschrittene Strategien findest.

Wir bieten dir die besten Ressourcen, um deine Fähigkeiten auf das nächste Level zu bringen. Wenn du nach aktuellen Informationen über das Hacken suchst, bist du hier genau richtig.

Mit unserem Inhalt lernst du alles, was du wissen musst, um ein Experte im Hacking zu werden. Verpasse es nicht!

Mehr erfahrenHacken Sie mit Phishing

Diese Art des Hackens kann sowohl von einem Computer als auch von einem mobilen Gerät aus durchgeführt werden.

Zuerst, um mit dem Hacken zu beginnen, musst du das Opfer auswählen. Dazu musst du das Profil der sozialen Netzwerk des Ziels aufrufen und den Benutzernamen oder den Link zum Profil kopieren.

Sobald du den Link des Profils kopiert hast, kannst du mit der Anleitung fortfahren.

- Gehe zu Facebook und klicke auf die drei Punkte.

- Kopiere den Link des Profils.

- Gehe im Browser zu Lerne, wie man jedes soziale Netzwerk hackt 【2026】.

- Wähle unter den verfügbaren sozialen Netzwerken das Zielnetzwerk aus.

- Füge den Link des Profils deines Opfers in das entsprechende Feld ein.

- Drücke schließlich auf die Schaltfläche “Hacken”.

An diesem Punkt beginnt die Hacking-Plattform, Informationen über das Profil des Opfers zu sammeln. Nach wenigen Minuten wird sie mehrere Angriffsversuche durchführen, bis sie die Anmeldedaten des Opfers erhält.

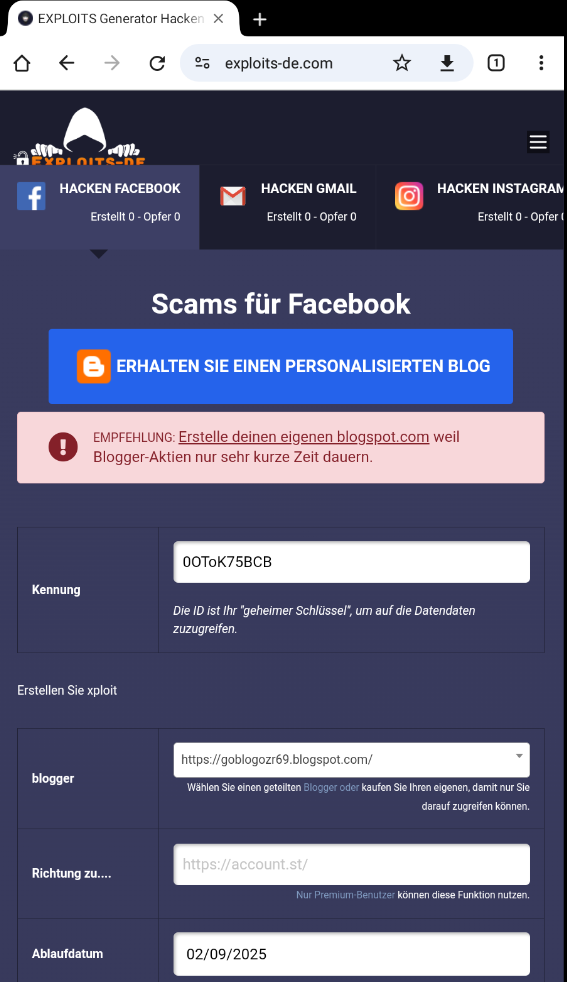

Hacken mit exploits-de.com

"Xploits" sind Webseiten, die das Anmeldeformular der offiziellen Seite nachahmen, wie Gmail oder Hotmail, um Benutzername und Passwort der Nutzer zu erfassen.

Folge dieser Schritt-für-Schritt-Anleitung und lerne, wie du ein Xploit erstellst:

- Gehe auf die offizielle Webseite Hacke jedes soziale Netzwerk in 2026 ▶Facebook ▶Gmail.

- Wähle aus den verfügbaren Netzwerken das aus, für das du Phishing erstellen möchtest.

- Kopiere und speichere die angezeigte Identifikationsnummer. Diese dient als Schlüssel, um auf die Ergebnisse zuzugreifen.

- Klicke auf das markierte Kästchen und wähle einen Blogger aus.

- Gib die URL an, zu der das Opfer weitergeleitet wird, wenn es seine Daten eingibt.

Diese Option ist nur für Premium-Nutzer verfügbar. Sie ermöglicht es, eine URL einzufügen, zu der das Opfer weitergeleitet wird, wenn es seine Zugangsdaten eingibt. Es wird empfohlen, einen Link zur gleichen sozialen Netzwerkseite zu verwenden.

- Wähle ein Ablaufdatum, bis zu diesem Tag bleibt der Xploit-Dienst aktiv.

Nur VIP- und Premium-Nutzer haben diese Option zur Verfügung.

- Drücke abschließend auf die Schaltfläche “SCAM erstellen”.

- Schicke den Link, den du erstellt hast, an das Opfer. Denke daran, einen vertrauenswürdigen Text beizufügen.

- Wenn es uns gelingt, den Benutzer zu überzeugen, wird er seine Daten eingeben, um sich anzumelden. Die Daten können E-Mail/Passwort/Telefonnummer sein.

- Nach dem Zurückkehren zu exploits-de.com kannst du die gesammelten Passwörter einsehen.

Es wird empfohlen, eine vertrauenswürdige Nachricht zu senden, zum Beispiel:

“Bist du es auf dem Foto? [Link des Phishings]”

Es ist wichtig, dass das Opfer nicht denkt, dass es sich um einen verdächtigen Link oder Virus handelt. Dies könnte einer der komplexeren Punkte der Methode sein, aber wenn es dir gelingt, wirst du Erfolg beim Hacken des Kontos haben.

Lerne Techniken wie Phishing, Scams und Xploits, um auf Konten und Gespräche auf der Webseite exploits-de.com zuzugreifen. Erhalte Zugang zu den Konten deiner Freunde oder Partner, um herauszufinden, mit wem sie sprechen. Folge der Anleitung und lerne, wie man Facebook mit Xploits hackt.

Mehr lesen

Durch das Lesen der Anleitung erfährst du, wie du das Online-Tool von Hackern auf exploits-de.com verwendest. Du lernst, Xploits zu erstellen und zu verwenden, um Instagram-Konten von deinen Freunden, Partnern oder Arbeitskollegen zu hacken. Erlange Zugang zu Nachrichten, privaten Fotos und mehr.

Mehr lesen

Erkunde Techniken wie Phishing und Scams, um TikTok zu hacken und die gespeicherten Videos oder privaten Nachrichten deines Opfers zu sehen. Erhalte TikTok-Kontopasswörter mit den personalisierten Scam-Links auf exploits-de.com.

Mehr lesen

In diesem Artikel zeigen wir dir, wie du Messenger hacken und Zugriff auf die Gespräche deines Opfers erhalten kannst, indem du Phishing- und Scam-Strategien von exploits-de.com anwendest. Verpasse es nicht!

Mehr lesen

Die Webseite exploits-de.com ermöglicht es dir, Scam-Seiten zu erstellen, um Gmail-Konten zu hacken und Phishing-Techniken zu verwenden. Erfahre, wie du auf die E-Mails deines Opfers, Kontakte und mehr zugreifen kannst. Werde ein Experte und lerne erfolgreich zu hacken.

Mehr lesen

Möchtest du lernen, wie man iCloud hackt und Zugriff auf Fotos, Kontakte und alle persönlichen Informationen deines Opfers erhält? In diesem Tutorial zeigen wir dir fortgeschrittene Phishing- und Xploit-Techniken, um dein Ziel zu täuschen und das Passwort zu erlangen, ohne Verdacht zu erregen.

Mehr lesen

Wenn du wissen möchtest, wie man YouTube-Konten ohne Programme hackt, bist du hier genau richtig. Mit dem mächtigen Web-Tool exploits-de.com und ein wenig Kreativität kannst du auf Konten zugreifen und private Kanäle übernehmen, indem du Phishing-Techniken und Scams anwendest.

Mehr lesen

Entdecke, wie man Twitch in wenigen Minuten hackt und das private Konto deines Opfers überprüft, ohne dass es merkt. Schritt für Schritt lernst du Phishing-Techniken und wie du Xploits für Twitch kostenlos und einfach erstellst.

Mehr lesen

Beachte, dass Snapchat zu hacken und vollen Zugriff auf das Konto, Snaps und Chats zu erhalten, sehr einfach ist dank exploits-de.com. Die effektivsten Phishing-Methoden findest du auf dieser Website. Wähle dein Ziel und folge den Schritten, um deinen ersten Versuch zu starten.

Mehr lesen

Die schnellste Möglichkeit, exklusiven Inhalt auf dieser Plattform zu sehen, besteht darin, zu lernen, wie man OnlyFans hackt. Befolge Schritt für Schritt die Anweisungen, wie du einen Scam auf exploits-de.com erstellst, und du wirst es schaffen.

Mehr lesen

Überprüfe Direktnachrichten und alle privaten Informationen eines Twitter-Kontos in wenigen Schritten. Die berühmtesten Hacker haben die Webanwendung veröffentlicht, die sie zum Hacken von Twitter-Konten verwenden, und wir zeigen dir, wie du sie nutzen kannst.

Mehr lesen

Stell dir vor, du könntest Skype-Konten hacken und in Videoanrufe eindringen sowie Chats zugreifen. Dies ist möglich mit etwas Übung und ohne ein Experte zu sein, indem du Phishing-Techniken anwendest und einen personalisierten Scam auf exploits-de.com erstellst.

Mehr lesen

Möchtest du lernen, wie man Hotmail hackt? Du hast den ultimativen Leitfaden gefunden. Die effektivste Methode, dieses Ziel zu erreichen, ist die Phishing-Methode. Wir stellen dir die notwendigen Werkzeuge zur Verfügung, damit du mit deinen Hacks beginnen kannst.

Mehr lesen

Jetzt kannst du die privaten Videos deiner Freunde und ihre Nachrichten in der beliebten Kurzvideo-App ganz einfach ansehen, dank exploits-de.com. Mit Phishing- und Scam-Methoden kannst du Kwai-Konten schnell und einfach hacken. Perfektioniere deine Hacking-Fähigkeiten mit diesem Leitfaden.

Mehr lesen

Egal, ob aus persönlichen oder beruflichen Gründen, es ist interessant, die Kontakte und Beziehungen eines Profils in diesem sozialen Netzwerk zu entdecken. Es gibt verschiedene Alternativen, um ein LinkedIn-Konto zu hacken, aber du musst dich mit Übung verbessern, um ein guter Hacker zu werden.

Mehr lesenMit Phishing hacken

"Phishing" ist ein Cyberangriff, bei dem ein Benutzer dazu gebracht wird, seine Daten eines E-Mail-Kontos oder eines anderen Mediums, wie eines sozialen Netzwerks, einzugeben, um Zugang zu vertraulichen Informationen zu erhalten.

Es handelt sich um eine der am häufigsten verwendeten Täuschungstechniken, um soziale Netzwerke zu hacken.

Der Hauptansatz eines Phishing-Angriffs ist Social Engineering, da er durch Manipulation oder Täuschung des Opfers funktioniert.

- Zuerst wird eine gefälschte Webseite erstellt, die visuell identisch mit der legitimen ist, wie zum Beispiel die Login-Seite von Facebook oder Hotmail. Die Erstellung dieser falschen Webseite wird als "Scam" bezeichnet.

- Dann kommt der wichtigste Schritt. Das Opfer dazu bringen, auf den Scam zuzugreifen. Dazu muss der Link auf eine Weise übermittelt werden, dass das Opfer keine Verdacht schöpft. Dies kann per E-Mail, SMS oder sogar über das gleiche soziale Netzwerk oder die Plattform geschehen.

Zu jedem Zeitpunkt muss das Opfer denken, dass die Nachricht von einer vertrauenswürdigen Quelle stammt, wie von der sozialen Netzwerkplattform selbst.

Es kann auch hilfreich sein, das Opfer glauben zu machen, dass eine dringende Maßnahme erforderlich ist, wie z.B. das Verifizieren des Kontos, das Ändern des Passworts oder das Bereitstellen persönlicher Informationen.

Ein klassisches Beispiel für Phishing ist eine E-Mail, deren Nachricht etwas wie folgt lauten könnte: "Wir haben verdächtige Aktivitäten in deinem Konto bemerkt. Bitte klicke auf diesen Link, um deine Informationen zu überprüfen." Der Link führt dich zu einer Webseite, die genau wie die des sozialen Netzwerks aussieht, aber in Wirklichkeit gefälscht ist.

Es ist immer wichtig, den Link mit einer guten Nachricht zu kombinieren. Dies ist der Hauptbestandteil des Phishing-Hackings.

Hier kommt dein eigener Einfallsreichtum ins Spiel. Auch wenn es beim ersten Versuch nicht funktioniert, gib nicht auf, du kannst es so oft wie nötig versuchen.

Ein weiteres Beispiel, wenn du es einem Freund schickst, könnte sein: Bist du das auf dem Foto? [Link des Phishings] Wann hast du dieses Foto gemacht? [Link des Phishings]

Sobald das Opfer seine Daten auf der gefälschten Seite eingegeben hat, werden diese Daten an den echten Link gesendet, den nur du sehen kannst.

Wenn es dir gelungen ist, dein Opfer gut zu täuschen, kannst du innerhalb weniger Minuten die Zugangsdaten erhalten und das soziale Netzwerk kostenlos hacken.

Reaktion:

Gefällt mir Ich liebe es Ich genieße es Es kotzt mich an Es macht mich traurig Überrascht mich